僵毁服务器如何建立?建立僵毁服务器的步骤是什么?

- 电脑知识

- 2025-05-22

- 39

- 更新:2025-05-09 16:58:53

僵毁服务器通常指的是一种被恶意软件控制,用来发动拒绝服务攻击(DDoS)或其他恶意活动的计算机。出于道德和法律的考虑,我们不会在本文中提供如何实际建立一个僵毁服务器的步骤,因为这属于非法行为,且违反了网络安全法规。然而,我们可以通过了解僵毁服务器的构成和工作原理,来增强网络安全意识,保护自己的网络环境免受此类攻击。

一、理解僵毁服务器的构成与危害

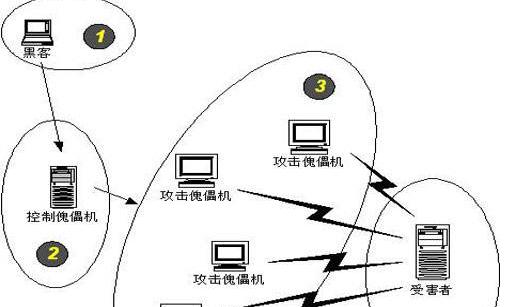

僵毁服务器的形成通常有以下几个步骤:

1.服务器感染:攻击者通过各种手段将恶意软件安装到服务器上。

2.僵尸程序植入:服务器被植入僵尸程序,攻击者通过远程控制使服务器成为“僵毁”。

3.加入僵尸网络:控制命令使服务器加入到僵尸网络中,参与网络攻击。

僵尸网络的危害巨大,不仅可能影响到服务器的正常运行,还可能使用户的数据面临泄露风险,甚至对整个互联网的安全构成威胁。

二、加强网络安全防护

为了避免您的服务器成为僵毁服务器,您可以采取以下措施加强网络安全:

1.安装并更新安全软件:确保您的服务器安装有最新的防病毒软件,并定期更新其病毒库。

2.关闭不必要的服务与端口:关闭不必要的网络服务和端口,以减少被攻击者利用的可能性。

3.使用复杂的密码和多因素认证:设置强度高的密码,并启用多因素认证增加安全性。

4.定期更新系统与应用程序:及时更新系统和应用程序以修补可能存在的安全漏洞。

5.监控网络流量:定期监控服务器的网络流量,及时发现异常行为。

三、应对网络攻击的策略

一旦发现您的服务器被利用为僵毁服务器,您应该采取以下措施:

1.立即断开网络连接:防止攻击的进一步扩散。

2.清理恶意软件:使用专业的安全软件对服务器进行全面的恶意软件清理。

3.更改登录凭据:修改所有可能被攻击者获取的账户密码。

4.审查安全策略:事后审查并优化网络安全策略,防止未来发生类似事件。

四、了解相关法律与规定

了解并遵守网络安全相关的法律法规至关重要。在中国,网络安全法规定了网络运营者的义务,确保网络的安全和稳定运行。任何未经授权控制他人计算机系统的行为都是违法的。如果您是网络运营者,务必了解相关法律规定,采取措施确保网络安全。

五、加强个人与企业网络安全教育

对于个人用户和企业而言,提高网络安全意识,加强员工培训是预防网络攻击的有效手段。教育员工如何识别钓鱼邮件、如何使用安全密码、以及在发现可疑行为时的应对措施等,是构建网络安全防线的重要一环。

六、结语

通过以上内容,我们了解到僵毁服务器的形成过程和危害,并提供了加强个人和企业网络安全的建议。重要的是,我们必须增强网络安全防护意识,了解和遵守网络安全法律法规,维护一个健康稳定的网络环境。