服务器防挖矿安全措施有哪些?

- 电脑知识

- 2025-04-29

- 44

- 更新:2025-04-26 18:50:21

随着区块链技术的发展,加密货币挖矿活动日益频繁,导致服务器面临越来越多的威胁。黑客利用服务器资源进行非法挖矿,严重消耗服务器性能,影响正常业务运行,并可能带来安全风险。采取有效服务器防挖矿安全措施显得尤为重要。本文将深度指导如何建立和维护服务器的防挖矿机制,确保服务器安全高效运行。

一、服务器安全风险概述

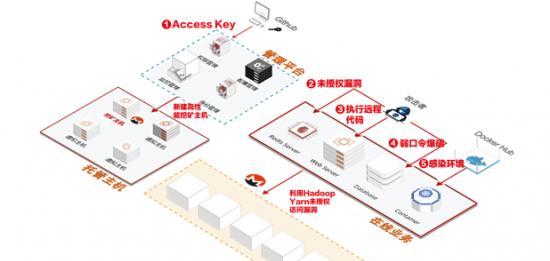

在探讨如何防止服务器被用于挖矿之前,我们需要了解服务器面临的风险。非法挖矿行为利用服务器资源,通常不经过用户授权,造成资源浪费、性能下降,以及潜在的安全风险,例如:数据泄露、系统瘫痪等。黑客通常通过恶意软件或利用系统漏洞侵入服务器,一旦成功,服务器就可能变成“矿机”,对个人或企业造成巨大的经济损失和数据安全威胁。

二、服务器防挖矿安全措施

1.定期更新系统和应用

保持服务器操作系统、数据库、Web服务器和所有应用程序最新是防挖矿的第一步。开发者会定期发布补丁修复已知的安全漏洞。定期更新能够减少服务器被利用的风险。

```html

```

2.端口和服务管理

关闭不必要的端口和服务可以减少潜在的攻击面。如果你的服务器不需要运行SSH服务,那么应该将其关闭。这减少了黑客利用漏洞进行挖矿的机会。

3.安装并配置防病毒软件

选用可靠的防病毒软件对服务器进行监控,能够及时发现和阻止恶意软件。确保防病毒软件能够实时扫描文件和监控异常行为,特别是挖矿软件的行为特征。

4.使用入侵检测和防御系统

入侵检测系统(IDS)和入侵防御系统(IPS)能够监测和防御未经授权的访问。它们可以识别出异常流量模式和已知的挖矿活动,及时发出警报并采取防护措施。

5.实施网络隔离和分段

将关键业务和服务器网络与其它网络隔离,可有效防止攻击扩散。网络分段使攻击者难以访问到其他网络资源,一旦发现挖矿活动,能够快速定位并隔离受感染部分。

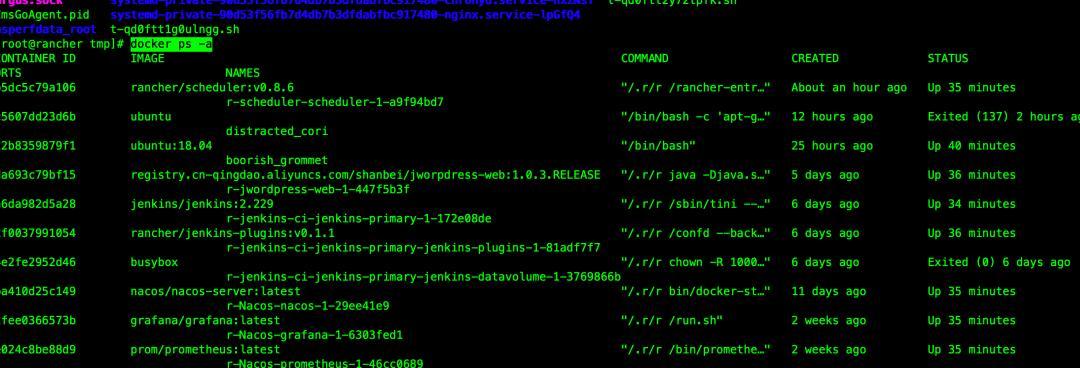

6.监控系统资源使用情况

服务器资源异常消耗是非法挖矿行为的明显迹象。监控CPU、内存和磁盘I/O使用情况,可以及早发现异常行为。一旦检测到不寻常的资源使用高峰,应立即进行检查。

7.员工培训与安全意识提升

员工是安全防御的第一道屏障。定期对员工进行安全意识培训,使他们了解最新的安全威胁和最佳实践,能够有效防止员工无意中引入挖矿软件。

三、

综合以上,服务器防挖矿安全措施包括定期更新系统、端口和服务管理、使用防病毒软件、部署入侵检测和防御系统、实施网络隔离和分段、监控系统资源使用情况,以及员工的安全意识培训。通过综合运用这些策略,可以大幅度降低服务器被非法挖矿的风险,确保业务数据和服务器的稳定、安全运行。安全是一个持续的过程,需要不断地评估和更新策略,以应对新出现的安全威胁。